Incidente de seguridad vs violación de seguridad

Un incidente de seguridad es, además de un tema tabú del que los empresarios prefieren no hablar, cualquier evento que pueda afectar la confidencialidad, disponibilidad e integridad de la información. La violación de seguridad, por su parte, es un tipo de incidente de seguridad cuya afectación recae sobre datos personales. Podemos definir la violación de seguridad como “cualquier incidencia que ocasione la destrucción, pérdida o alteración accidental o ilícita de datos personales”, según se define en las directrices del Grupo de Trabajo de protección de datos del art. 29. (GTPD29)

A menudo las violaciones de la seguridad se producen como parte de delitos informáticos. El cibercrimen es una actividad delictiva dirigida a atacar un ordenador, una red informática o un dispositivo en red cuyo objetivo generalmente es el de obtener dinero. También puede perseguir, con menos frecuencia, beneficios políticos o personales. Hoy en día la industria del cibercrimen crece voluminosamente moviendo más recursos y capital que el tráfico de drogas. Sin embargo, este crecimiento resulta invisible para muchos empresarios que ignoran los riesgos a los que se enfrenta cada día su negocio y, por tanto, no destinan tiempo o recursos suficientes para mitigarlos. Lo peor es que tampoco quieren hablar de ello, procrastinan el trabajo preventivo asumiendo un riesgo brutal, que a los delegados de protección de datos nos hace sudar la espalda. Un adecuado cumplimiento de la normativa de protección de datos tanto desde el punto de vista técnico como organizativo puede contribuir al control de amenazas de ciberseguridad, que son en definitiva las que se materializan desencadenando la ciberbomba.

¿Qué tipo de empresas sufren el mayor numero de violaciones de la seguridad?

Los ciberdelincuentes aprovechan con éxito las vulnerabilidades de las pequeñas compañías que dejan abierta la puerta de la seguridad, lo que estos interpretan como una invitación al acceso. Contrario a lo que se piensa, las más atacadas no son las grandes empresas cuyos incidentes se publican en los medios de comunicación. Según fuentes de El País, el 70% de ciberataques se dirigen a pymes. Pero esta cifra es inferior a la realidad, puesto solo contabiliza los ataques detectados y denunciados, pero la realidad es que todas las empresas son atacadas, aunque solo unas pocas lo han detectado, y otras (poquísimas) lo han denunciado. Lo ataques a pymes son mucho más frecuentes que los dirigidos a grandes empresas, sin embargo, no tienen impacto mediático a pesar de que los incidentes í suelen impactar desastrosamente en la continuidad empresarial de estas compañías.

¿Qué consecuencias pueden traer las violaciones de seguridad?

Las violaciones de seguridad pueden suponer la pérdida de la base de clientes, la falta de disponibilidad de la información, la divulgación de información confidencial y know how, y esto a su vez puede acarrear para el empresario pérdidas económicas cuantiosas, pérdida de la confianza del cliente, afectación grave de la reputación en el mercado, sanciones millonarias de protección de datos, llegando además a propiciar el cierre o cese de la actividad empresarial.

Por este motivo es vital destinar recursos para implantar medidas con el fin de prevenir, detectar y responder ante incidentes. Anticiparse a estos eventos permitirá actuar con rapidez ya que el tiempo de respuesta es clave para reducir los costes y el impacto.

¿Cómo actuar ante una violación de seguridad?

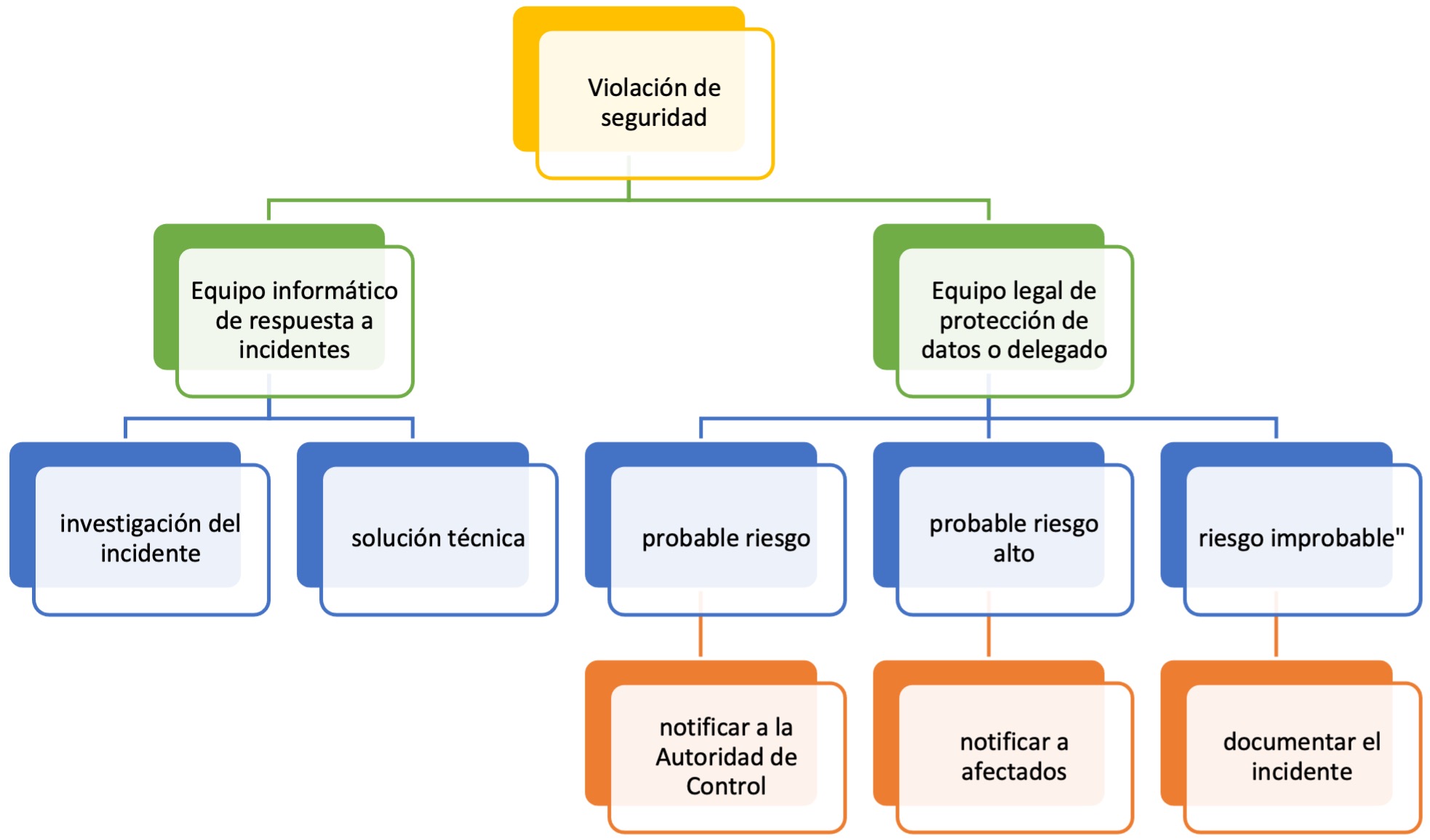

Ante una violación de seguridad que suponga un riesgo para la confidencialidad, disponibilidad y/o integridad de los datos personales, la empresa responsable debe contactar de manera urgente con su equipo informático para investigar y solucionar lo antes posible el incidente desde el punto de vista técnico. De igual forma debe contactar inmediatamente con su Delegado de Protección de Datos, si se hubiere designado, o con su asesor interno o externo de protección de datos, a fin de que éste valore las implicaciones legales del incidente. Concretamente el equipo legal debe determinar conjuntamente con el responsable y con apoyo del equipo informático, si procede la notificación de dicha violación a la Autoridad de Control que es la Agencia Española de Protección de Datos de conformidad con lo establecido en Reglamento General de Protección de Datos (RGPD). Si se decide no notificar la brecha de seguridad a esta entidad, deberá documentarse el análisis que da lugar a esta decisión.

¿Cuándo y qué casos debe notificarse la violación de seguridad a la Autoridad de Control?

El RGPD exige al responsable del tratamiento que notifique una violación a la autoridad de control competente en el plazo de 72 horas cuando existe el riesgo de que se produzcan estos efectos adversos para la privacidad de los interesados. Esta notificación se realiza telemáticamente a través de la sede electrónica.

Cuando este riesgo sea además “de rango alto”, el RGPD exige al responsable que comunique la violación de seguridad también a las personas afectadas tan pronto como sea razonablemente posible.

¿Si no implanté medidas antes de la violación de seguridad, pueden sancionarme?

Sí, puesto que los responsables tienen la obligación de implantar medidas organizativas y tecnológicas para mitigar los riesgos asociados al tratamiento de datos personales, que afecten la confidencialidad, disponibilidad e integridad de estos. El mero hecho de no haberlas implantado ya supone un incumplimiento, recordemos la frase que popularizó la Agencia de Protección de Datos “no incumplir ya no será suficiente”, para hacer referencia a la responsabilidad activa o accountablity.

La notificación a la autoridad de control del incidente de seguridad puede suponer una autoincriminación, pero la falta de notificación acarrea consecuencias más graves al tipificar dos infracciones en lugar de una, lo que puede suponer una sanción bastante más elevada.

¿Qué información debo notificar sobre la brecha de seguridad?

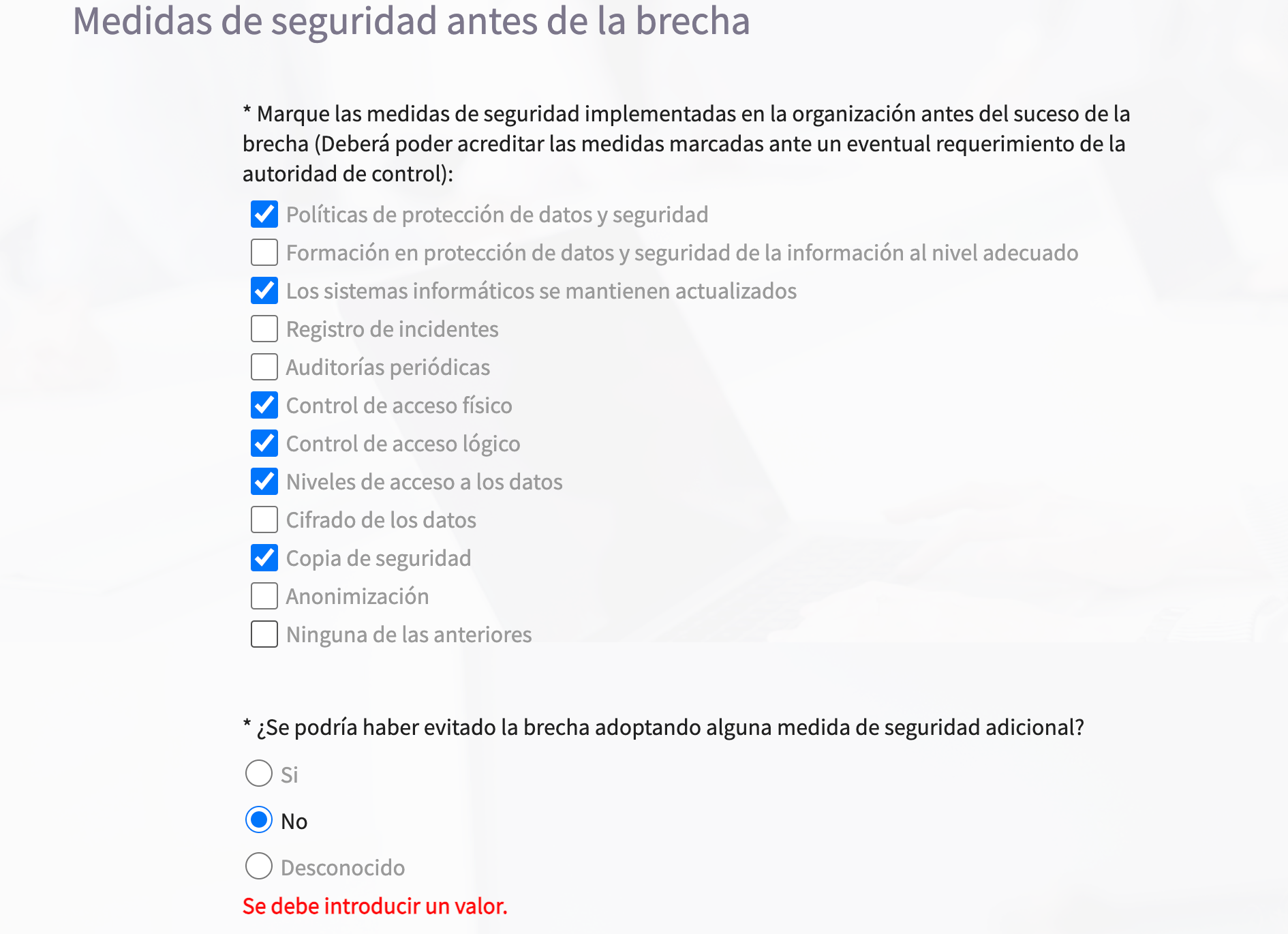

En la sede electrónica, además de identificar al responsable y su representante o persona que realiza la notificación, se deben aportar detalles sobre la brecha de seguridad respondiendo a un cuestionario cada vez más extenso. En concreto, se debe indicar la fecha de ocurrencia, la fecha de detección, el tipo de datos involucrados, la cantidad de personas que pueden verse afectadas, las medidas que se han implantado antes del incidente, las medidas que se han implantado con posterioridad al incidente para minimizar su impacto, la solución que se ha ofrecido a la brecha. La comunicación del incidente puede ser parcial si aún no se tienen todos los detalles, o completa si se dispone de toda la información.

Como puede verse en la siguiente imagen, la AEPD dedica varias preguntas a hurgar sobre la responsabilidad activa, preguntándo específicamente qué medidas se implantaron antes del incidente en relación con la protección de datos. Lo que se indique en este cuestionario lógicamente deberá poderse acreditar. Hay que estar preparado para responder a la pregunta ¿se podría haber evitado? en la que generalmente tiembla la mano antes del clic.

En conclusión, el secreto en protección de datos está anticiparse a los eventos que puedan suponer amenazas. Si en tu empresa se produce una violación de seguridad para la cual no estabas preparado porque no habías implantado medidas previas para evitarlo, tu incidente puede ser el fin. La buena noticia es que, si bien el riesgo de sufrir incidentes no puede reducirse a cero ¡un buen plan de protección de datos puede mitigarlo considerablemente!

Si deseas más información puedes descargar Aquí las directrices de protección de datos del Grupo de Trabajo del artículo 29 para violaciones de seguridad.

Lilliam Valenzuela